- 浏览: 79830 次

- 性别:

- 来自: 杭州

-

最新评论

-

isaiahzhong:

不对啊,我在hosts.allow下面什么都不配 ...

linux远程访问权限控制(hosts.allow和hosts.deny)

CCNA实验二十五 实战多种ACL访问控制

环境:Windows XP 、Pracket Tracert 5.3 、 GNS3.0.7.2

目的:了解ACL作用并熟练在不同环境中配置ACL

说明: ACL是路由器和交换机接口的指令列表,用来控制端口进出的数据包并且可以保护网络,ACL适用于所有的被路由协议,如IP、IPX、AppleTalk等。ACL种类:标准ACL、扩展ACL、命名式ACL、基于时间ACL、自反ACL、动态ACL。 标准的ACL使用 1 ~ 99 以及1300~1999之间的数字作为表号,扩展的ACL使用 100 ~ 199以及2000~2699之间的数字作为表号。 标准ACL可以阻止来自某一网络的所有通信流量,或者允许来自某一特定网络的所有通信流量,或者拒绝某一协议簇(比如IP)的所有通信流量。 扩展ACL比标准ACL提供了更广泛的控制范围可以在路由器端口处决定哪种类型的通信流量被转发或被阻塞。 命名式ACL可以用来删除某一条特定的控制条目,这样可以让我们在使用过程中方便地进行修改。 在使用命名访问控制列表时,要求路由器的IOS在11.2以上的版本,并且不能以同一名字命名多个ACL,不同类型的ACL也不能使用相同的名字。 基于时间ACL就是在原来的标准访问列表和扩展访问列表中加入有效的时间范围来更合理有效地控制网络。首先定义一个时间范围,然后在原来的各种访问列表的基础上应用它。基于时间的ACL最多应用在定时断网,例如学校。 动态ACL 是Cisco IOS 的一种安全特性,它使用户能在防火墙中临时打开一个缺口,而不会破坏其它已配置了的安全限制。是能够自动创建动态访问表项的访问列表,动态访问表项是传统访问表项的一部分。它可以根据用户认证过程来创建特定的、临时的访问表项,一旦某个表项超时,就会自动从路由器中删除。在用户被认证之后,路由器会自动关闭telnet会话,并将一个动态访问表项置于某个访问表中,以允许源地址为认证用户工作站地址的报文通过。 自反ACL 允许从内部网络发起的会话的 IP 流量,同时拒绝外部网络发起的 IP 流量. 路由器检查出站流量,当发现新的连接时,便会在临时 ACL 中添加条目以允许应答流量进入。自反ACL永远是 permit 的;自反 ACL允许高层 Session 信息的IP 包过滤利用自反 ACL 可以只允许出去的流量,但是阻止从外部网络产生的向内部网络的流量,从而可以更好地保护内部网络;自反 ACL 是在有流量产生时(如出方向的流量)临时自动产生的,并且当 Session结束条目就删除;自反 ACL不是直接被应用到某个接口下的, 而是嵌套在一个扩展命名访问列表下的。

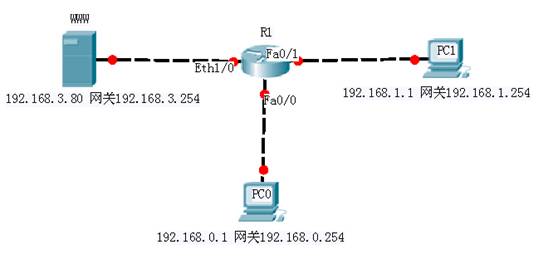

ACL原则: (1) ACL的列表号指出了是那种协议的ACL。 (2) 一个ACL的配置是每协议、每接口、每方向的。 (3) ACL的语句顺序决定了对数据包的控制顺序。 (4) 最有限制性的语句应该放在ACL语句的首行。 (5) 新的表项只能被添加到ACL的末尾,这意味着不可能改变已有访问控制列表的功能。如果 必须改变,只有先删除已存在的ACL,然后创建一个新ACL。 (6) ACL语句不能被逐条的删除,只能一次性删除整个ACL (7) 标准的ACL应放在接近目标的位置,扩展的ACL应放在靠近源的位置。 (8) 应用在进方向的ACL:先处理再路由。应用在出方向的ACL先路由再处理. (9) 注意通配符掩码。 实验A、(标准ACL与扩展ACL的应用)Packet Tracert搭建拓扑如下:

配置R1: Router>en Router#conf t Router(config)#host R1 R1(config)#int fa0/1 R1(config-if)#ip add 192.168.1.254 255.255.255.0 R1(config-if)#no sh R1(config-if)#exit R1(config)#int fa0/0 R1(config-if)#ip add 192.168.0.254 255.255.255.0 R1(config-if)#no sh R1(config-if)#exit R1(config)#int e1/0 R1(config-if)#ip add 192.168.3.254 255.255.255.0 R1(config-if)#no sh R1(config-if)#exit R1(config)#access-list 1 deny 192.168.0.0 0.0.0.255 //配置一条标准的ACL 1拒绝网络 192.168.0.0上的所有主机 R1(config)#access-list 1 permit any //配置标准ACL 1除拒绝的网段外其他都允许 R1(config)#access-list 2 permit host 192.168.0.1 //配置标准ACL 2只允许主机192.168.0.1 R1(config)#access-list 100 permit tcp 192.168.1.0 0.0.0.255 host 192.168.3.80 eq www //配置扩展的ACL 100 只允许192.168.1.0网络的TCP WEB服务流量通往192.168.3.80主机 R1(config)#int e1/0 //进入e1/0接口 R1(config-if)#ip access-group 1 out //把标准ACL 1应用在e1/0的出方向 R1(config-if)#exit R1(config)#int fa0/1 //进入fa0/1接口 R1(config-if)#ip access-group 100 in //把扩展ACL应用在fa0/1的入方向 R1(config-if)#exit R1(config)#line vty 0 4 //进入虚拟终端 R1(config-line)#access-class 2 in //把标准ACL 2应用在虚拟终端的入方向,即是登录时 R1(config-line)#password cisco //设置虚拟终端的登录密码 R1(config-line)#login //启用密码登录 R1(config-line)#exit 测试ACL效果:

1、PC0 telnet 到R1(成功)

2、PC0 浏览WWW服务器(失败)

3、PC1 浏览WWW服务器(成功)

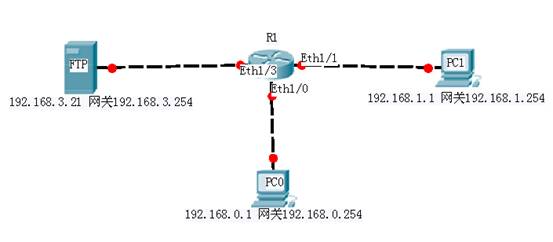

实验B、(标准命名式ACL 和 扩展命名式ACL)Packet Tracert搭建拓扑如下:

配置R1:

Router>en

Router#conf t

Router(config)#host R2

R2(config)#int e1/0

R2(config-if)#ip add 192.168.0.254 255.255.255.0

R2(config-if)#no sh

R2(config-if)#exit

R2(config)#int e1/1

R2(config-if)#ip add 192.168.1.254 255.255.255.0

R2(config-if)#no sh

R2(config-if)#exit

R2(config)#int e1/3

R2(config-if)#ip add 192.168.3.254 255.255.255.0

R2(config-if)#no sh

R2(config-if)#exit

R2(config)#ip access-list standard denyftp //创建一条命名式标准ACL denyftp

R2(config-std-nacl)#deny 192.168.0.0 0.0.0.255 //拒绝所有来自192.168.0.0/24网络的流量

R2(config-std-nacl)#permit any //允许其他所有网络

R2(config-std-nacl)#exit //退出命名式ACL

R2(config)#ip access-list extended allowftp //创建一条命名式扩展ACL allowftp

R2(config-ext-nacl)#permit tcp 192.168.1.0 0.0.0.255 host 192.168.3.21 eq ftp //允许网络192.168.1.0/24向主机192.168.3.21发出的ftp流量

R2(config-ext-nacl)#deny ip any any //拒绝其他所有的流量

R2(config-ext-nacl)#exit //退出命名式ACL

R2(config)#int e1/1 //进入接口e1/1

R2(config-if)#ip access-group allowftp in //把命名式allowftp ACL应用到e1/1的入方向

R2(config-if)#exit //退出接口模式

R2(config)#int e1/3 //进入e1/3接口

R2(config-if)#ip access-group denyftp out //把命名式denyftp ACL应用到e1/3的出方向

R2(config-if)#exit //退出接口模式

测试ACL效果:

1、PC0访问FTP服务器(失败)

2、PC1访问FTP服务器(成功)

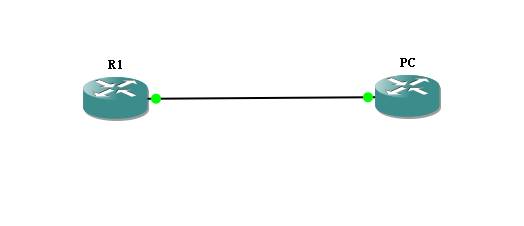

实验C、(基于时间的ACL)GNS创建拓扑如下:

配置R1: Router>en Router#conf t Router(config)#host R1 R1(config)#enable pass cisco R1(config)#int e0/0 R1(config-if)#ip add 192.168.12.1 255.255.255.0 R1(config-if)#no sh R1(config-if)#exit R1(config)#line vty 0 4 //进入虚拟终端模式 R1(config-line)#password cisco //设置虚拟终端登录密码 R1(config-line)#login //启用密码登录 R1(config-line)#exit R1(config)#time-range time_to_telnet //创建一个时间范围名为time_to_telnet R1(config-time-range)#periodic weekdays 12:00 to 14:00 //设置工作日时间为每天12点到14点

R1(config-time-range)#periodic weekdays 18:00 to 19:00 //设置工作日时间为每天18点到19点

R1(config-time-range)#periodic weekend 00:00 to 23:59 //设置周末时间为全天

R1(config-time-range)#exit //退出时间设置模式

R1(config)# access-list 100 permit tcp host 192.168.12.2 host 192.168.12.1 eq telnet time-range time_to_telnet //创建扩展ACL 100 只允许主机 192.168.12.2 在范围时间内telnet到路由192.168.12.1

R1(config)#int e0/0 //进入接口e0/0

R1(config-if)#ip access-group 100 in //把扩展ACL应用到e0/0的入接口方向

R1(config-if)#exit //退出接口

配置PC

Router>en

Router#conf t

Router(config)#host PC

PC(config)#no ip routing //关闭路由功能,配置成PC

PC(config)#ip default-gateway 192.168.12.1 //设置网关为R1

PC(config)#int e0/0 //进入接口e0/0

PC(config-if)#ip add 192.168.12.2 255.255.255.0 //配置IP

PC(config-if)# no sh //开启端口

PC(config-if)#exit

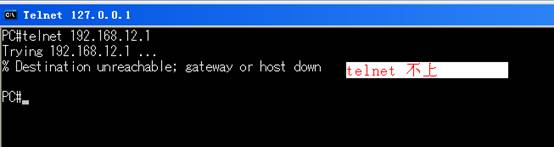

测试ACL效果:

1、PC 尝试telnet到R1(当前时间不在允许范围内 失败)

2、在R1上修改系统时间:

R1#clock set 18:30:00 17 november 2010 //修改成允许范围内的时间

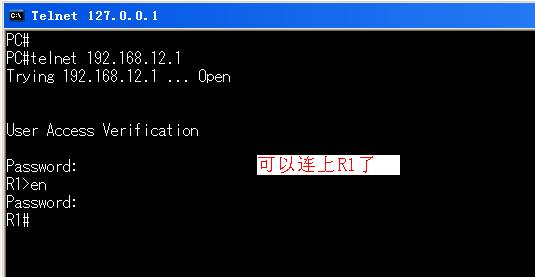

PC再尝试telnet R1:(成功)

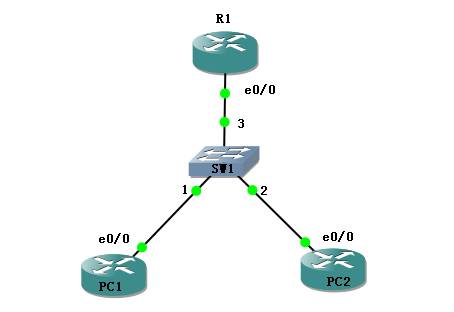

实验D、(动态ACL)GNS创建如下拓扑:

配置R1: Router>en Router#conf t Router(config)#host R1 R1(config)#username kkfloat password kkfloat R1(config)#line vty 0 2 R1(config-line)#login local R1(config-line)#autocommand access-enable timeout 30 R1(config-line)#exit R1(config)#line vty 3 4 R1(config-line)#login local R1(config-line)#rotary 1 R1(config-line)#exit R1(config)#access-list 100 permit tcp host 192.168.12.1 host 192.168.12.254 eq telnet R1(config)#access-list 100 permit icmp any host 192.168.12.254 echo-reply R1(config)#access-list 100 dynamic allow timeout 60 permit ip any any log R1(config)#exit R1(config)#int e0/0 R1(config-if)#ip add 192.168.12.254 255.255.255.0 R1(config-if)#ip access-group 100 in R1(config-if)#no sh R1(config-if)#exit

配置PC1 Router>en Router#conf t Router(config)#host PC1 PC1(config)#no ip routing PC1(config)#ip default-gateway 192.168.12.254 PC1(config)#int e0/0 PC1(config-if)#ip add 192.168.12.1 255.255.255.0 PC1(config-if)#no sh PC1(config-if)#exit PC1(config)#

配置PC2: Router> Router>en Router#conf t Router(config)#host PC2 PC2 (config)#no ip routing PC2 (config)#ip default-gateway 192.168.12.254 PC2 (config)#int e0/0 PC2 (config-if)#ip add 192.168.12.2 255.255 PC2(config-if)#no sh PC2 (config-if)#exit

测试ACL效果:

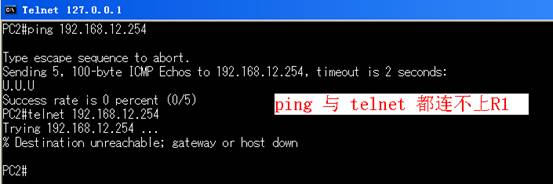

1、PC2尝试使用ping与telnet连接R1(失败)

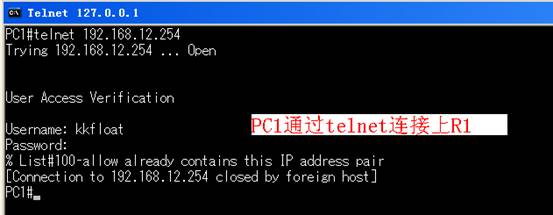

2、PC1 telnet到R1(成功)

3、再用PC2 尝试Ping R1 (成功)

实验E、(自反ACL)GNS创建如下拓扑:

配置R1: Router>en Router#conf t Router(config)#host R1 R1 (config)# enable password cisco R1(config)#int loopback 0 R1(config-if)#ip add 192.168.1.1 255.255.255.0 R1(config-if)#exit R1(config)#int e0/1 <s

发表评论

-

CCNA实验十四 STP之冗余备份链路(EtherChannel)

2010-11-21 16:13 1345CCNA实验十四 STP之冗余备份链路(EtherChann ... -

java 编程浅谈

2009-11-17 15:12 0学习java 编程是一个漫长而且艰苦的过程,大家学习java ... -

j2me 手机屏幕保护程序开发

2009-11-19 13:26 0import javax.microedition.midle ... -

浅谈系统从I386文件夹到longhorn封装

2010-10-17 12:19 0Windows XP是一个不错而且深受大家喜爱的个人系统。它是 ... -

以Longhorn形式重新包装“Windows XP“的安装(WIM系统封装)

2010-10-17 21:35 0以Longhorn形式重新包装“Windows XP“的安装( ... -

实现GNS的模拟路由器连接Internet

2010-10-20 15:58 1914实现GNS的模拟路由器连接Internet 1、环境: ... -

Vmware 虚拟机通过GNS的模拟路由器连接Internet

2010-10-20 18:11 1533Vmware 虚拟机通过GNS的模拟路由器连接Interne ... -

Windows磁盘管理工具Diskpart之一 管理基本磁盘

2010-10-22 15:49 0Windows磁盘管理工具Diskpa ... -

Windows磁盘管理工具Diskpart之二 管理动态磁盘

2010-10-25 13:59 0Windows磁盘管理工具Diskpart之二 管理动态磁盘 ... -

CCNA实验一 登陆设备控制台

2010-10-25 16:33 601CCNA实验一 登陆设备控制台 环境: Wind ... -

CCNA实验二 路由基本配置

2010-10-26 13:56 748CCNA实验二 路由基本配置 环境: Windos X ... -

CCNA实验三 把路由器配置成PC

2010-10-26 15:43 802CCNA实验三 把路由器配置成PC 环境:Wind ... -

实现GNS虚拟路由进行ADSL外网拨号

2010-10-26 19:06 976实现GNS虚拟路由进行ADSL外网拨号 环境:Wind ... -

CCNA实验四 开启路由器的WEB管理服务

2010-10-30 17:02 764CCNA实验四 开启路由器的WEB管理服务 ... -

CCNA实验五 配置路由器为DHCP服务器

2010-10-31 09:55 775CCNA实验五 配置路由器为DHCP服务器 环境: W ... -

CCNA实验六 创建和应用VLAN

2010-10-31 15:41 747CCNA实六 创建和应用VLAN 环境:Window ... -

CCNA实验七 跨交换机间的vlan

2010-11-01 15:00 766CCNA实验七 跨交换机间的vlan 环境:Window ... -

CCNA实验八 使用VTP管理vlan

2010-11-02 16:50 637CCNA实验八 使用VTP管理vlan 环境: Wind ... -

CCNA实验九 通过三层交换机实现vlan间路由

2010-11-02 18:22 932CCNA实验九 通过三层交换机实现vlan间路由 环 ... -

CCNA实验十 通过路由器实现vlan间路由(单臂路由)

2010-11-02 20:01 945CCNA实验十 通过路由器实现vlan间路由(单臂路由) ...

相关推荐

CCNA实验教程CCNA实验教程CCNA实验教程CCNA实验教程

CCNA实验手册chp09ACLCCNA实验手册chp09ACL

[CCNA图文笔记二十六]访问控制列表(ACL)实例详解

ACL访问控制列表·ppt

Cisco初学者必备的一本书<思科网络实验室CCNA实验指南.pdf>

CCNA实验大全,内容包括: 实验一 交换机基本配置 实验二 路由器基本配置 实验三 路由协议 ...实验五 访问控制列表及地址转换 实验六 DDR、ISDN原理及配置 实验七 备份中心原理 实验八 HSRP协议原理及配置

CCNA实验至访问控制列表,分为标准访问控制列表与扩展访问列表

A-CCNA-14-ACL(访问控制列表).7z

这里面包括了CCNA考试实验的“吉祥三宝”EIGRP ,ACL,VTP

CCNA实验考试真题,包含EIGRP 和 ACL实验题。适合需要直接考试人员

70页详细版本CCNA实验手册

本实验手册共精心收集了16个CCNA实验,涵概了CCNA所有知识点,很不错的哦。

CCNA实验报告 总共七个实验 有ppp、帧中继、单臂路由和三层交换机、vlan基本配置、stp等等

实验6 福建师范大学 CCNA基础实验 使用访问控制列表

CCNA

CCNA课程实验第二十五章:QOS 服务质量控制基本配置,本章介绍了QOS 服务质量控制基本配置命令和QOS 服务质量控制的基本知识!还有更多的CCNA实验,请查看小弟的下载资源

CCNA综合实验案例CCNA综合实验案例CCNA综合实验案例CCNA综合实验案例CCNA综合实验案例

CCNA实验(PDF).rar CCNA实验(PDF).rar CCNA实验(PDF).rar

这个压缩包包含了所有现在最火的cisco的初级认证工程师中涉及到得所有实验,包括静态路由,RIP,访问控制列表(ACL),igrp,防火墙的设置,ospf,交换机,EIGRP,交换机的密码恢复,vlan,vtp,网络规划,NAT,pap...

CCNA综合实验(经典) 路由 VLan CCNA ACL PAT